Monitoreo de sistema,

reimaginado.

OmniMon v6.5.0 agrega flujos de IA más profesionales, botones Preguntar IA en dashboards, streaming real de tokens, layout split, más i18n y rutas de runtime más seguras en toda la app.

Todo lo que necesitas para verlo todo.

GUI de escritorio + modo TUI en terminal + 15+ comandos CLI. Plugins Lua sandboxed, watcher con eventos push, análisis de paquetes y conexiones, 5 proveedores IA con tool calling, layout split e iconos Lucide para visibilidad y control total.

TUI en Tiempo Real + Telemetría Profunda

Nuevo modo TUI estilo htop/btop vía omnimon tui - tabla de procesos, gauges CPU/MEM, panel de chat IA y kill de procesos (tecla K), todo con <2 MB de RAM. GUI con procesos agrupados, iconos nativos, dashboards clickeables, tablas virtualizadas y un core Rust afinado para hot paths, cache del watcher y actualizaciones de bajo costo.

Saber más

v6.5.0 refina la experiencia TUI y desktop con agrupacion de procesos, contexto de CPU corregido, alertas mas limpias y analisis contextual mas rapido en todo el stack.

Inspección Profunda de Red

Monitoreo de red por proceso con layout de 3 pestañas (Mapa, Tabla, gráfica de Tráfico), paneles redimensionables, exportación y chat IA contextual. Colectores nativos: libpcap (macOS), WinDivert (Windows) y eBPF/aya (Linux).

Saber más

v6.5.0 mantiene la vista de red por proceso y mejora el trabajo diario con resumenes mas claros, ayuda IA contextual y flujos de revision mas suaves para el operador.

Detección de Amenazas

Mapeo de comportamiento MITRE ATT&CK (T1055, T1043, T1571), cumplimiento NIST 800-53, escaneo CVE local y modal de reporte de seguridad completo con puntuación de riesgo (0-100) y desglose por severidad.

Saber más

MITRE ATT&CK es una base de conocimiento global de tácticas de ciberataques usada por equipos de seguridad en todo el mundo. OmniMon mapea el comportamiento de procesos a patrones de ataque conocidos - detecta inyección de DLL, process hollowing, lecturas de memoria sospechosas, carga de módulos sin firmar y uso inusual de puertos. Las Alertas Inteligentes ahora hacen debounce de picos transitorios, agrupan alertas por proceso y explican problemas en lenguaje claro.

Ecosistema de Plugins Lua

Extiende OmniMon con scripts Lua personalizados - sandbox (1 MiB memoria, 150ms timeout), sin acceso FFI/shell/red. Sube archivos .lua, ve métricas en vivo y gestiona plugins desde la GUI. Hasta 32 plugins con 64 métricas cada uno.

Saber más

v6.5.0 mantiene el sandbox de plugins y lo complementa con manejo mas estricto de claves, releases firmados y defaults mas seguros para automatizacion.

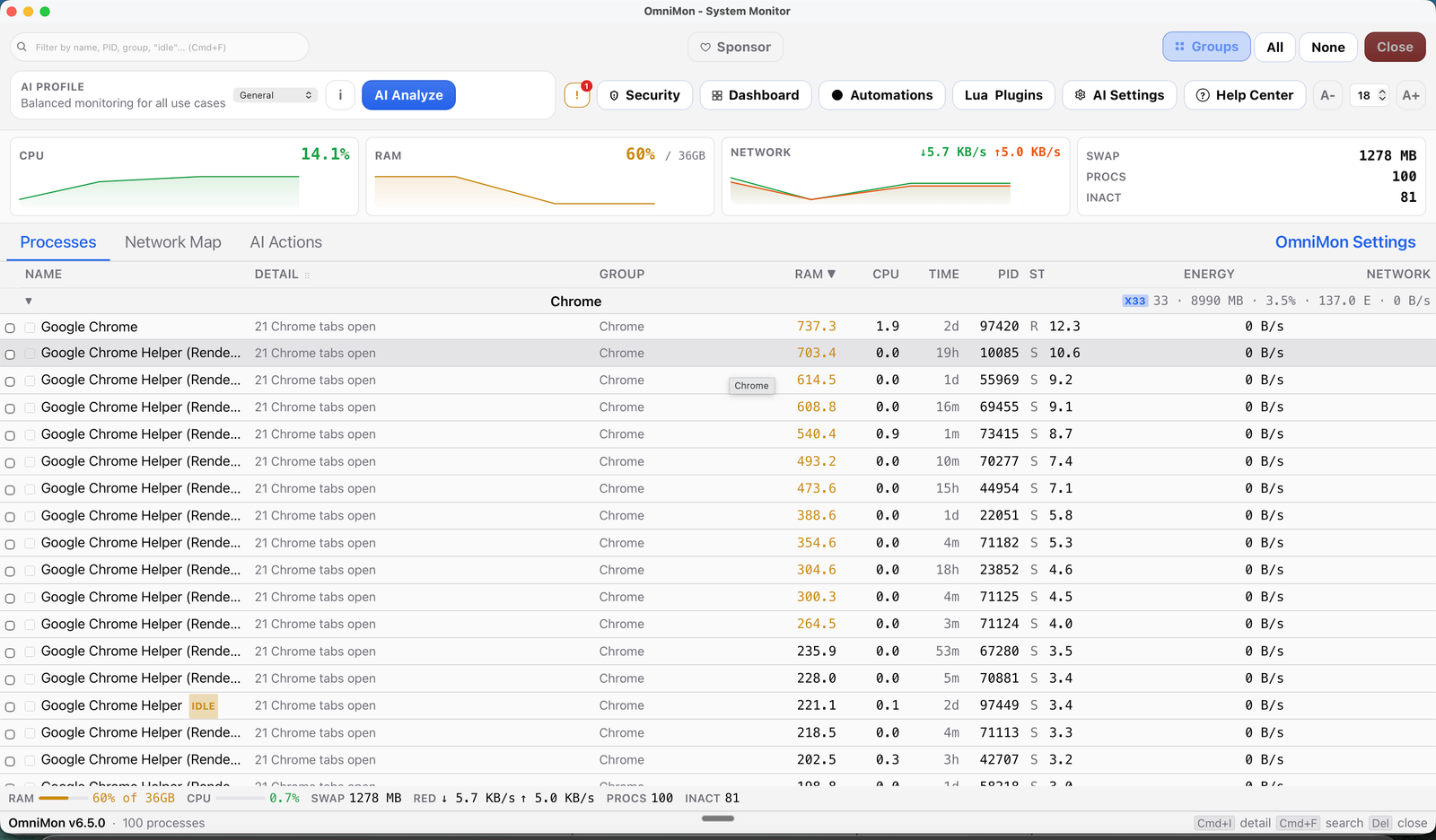

Integración con Navegador

Chrome DevTools Protocol para seguimiento de pestañas en Chrome, Safari, Brave, Edge y Arc. Cierra, enfoca o gestiona pestañas en masa. La IA puede cerrar pestañas por patrón ("cierra todas las pestañas de YouTube").

Saber más

Ve exactamente qué pestaña del navegador consume tus recursos. Seguimiento de RAM por navegador, gestión inline de pestañas en detalles de proceso, operaciones masivas de cierre/enfoque, y control de pestañas por IA vía lenguaje natural. Refresco de caché de pestañas en segundo plano asegura datos frescos sin bloquear la UI.

Chat IA, Perfiles y Automatizaciones SRE

5 proveedores IA (OpenAI, Anthropic, Gemini, OpenRouter, Ollama), modo profesional en IA, botones Preguntar IA en dashboards, barra de config en lenguaje natural y reglas SRE con escalamiento SIGTERM -> SIGKILL.

Saber más

OmniMon 6.3.0 agrega perfiles más expresivos, validación E2E con Playwright, +46 tests nuevos en Rust para plugins y automatizaciones, hardening extra en IPC y una base de documentación y coverage mucho más madura para seguir creciendo sin fricción.

Construido sobre el stack más rápido.

18 módulos Rust, 24 componentes Svelte, 15 comandos CLI. GUI de escritorio + TUI + CLI - tres interfaces, un solo núcleo Rust. Sin Electron. Sin compromisos.

Núcleo Rust + mimalloc + TUI

Motor de alto rendimiento con asignador mimalloc, crate TUI ratatui, runtime Lua 5.4 embebido (mlua), IPC con fuzz testing y rutas hot sin asignaciones que eliminan ~43K ciclos alloc/dealloc por día.

¿Por qué Rust?

¿Por qué Rust? mimalloc es ~7% más rápido para asignaciones pequeñas con ~50KB de overhead. El nuevo crate TUI usa ratatui + crossterm para una interfaz de terminal de <2 MB que comparte el mismo SystemState. Los plugins Lua corren en VMs con sandbox de 1 MiB de memoria y 150ms de timeout.

Tauri 2

Framework de escritorio ligero. Webview nativo, sin navegador empaquetado. ~10MB de tamaño. Distribución CrabNebula Cloud.

¿Por qué no Electron?

¿Por qué no Electron? Electron empaqueta un navegador Chromium completo (~85-100MB). Tauri usa el webview nativo de tu SO, reduciendo el instalador a ~10MB y la RAM en reposo de ~200-300MB a ~30-40MB. El arranque baja de 1-2 segundos a menos de 0.5s.

Svelte 5

UI reactiva con runes, stores derivados y actualizaciones por diff. Compilado para mantener render fluido incluso con vistas pesadas y eventos push.

¿Por qué Svelte?

¿Por qué Svelte sobre React o Vue? Svelte compila tus componentes en tiempo de build - no hay diffing de DOM virtual en runtime. Esto significa bundles más pequeños, renderizado más rápido y una UI que se siente verdaderamente nativa.

Instalar en segundos.

$ brew tap chochy2001/omnimon

$ brew install --cask omnimon

# Launch OmniMon

$ omnimon

$ curl -fsSL https://get.omnimon.com.mx | bash

# O descarga el .deb / .AppImage del ultimo release

$ sudo dpkg -i omnimon_6.5.0_amd64.deb

> winget install chochy2001.omnimon

# Or download MSI installer from releases

> omnimon.exe

¿Problemas al instalar?

macOS: "No se puede abrir OmniMon" (Gatekeeper)

macOS bloquea apps que no están firmadas con un certificado Apple Developer ID. Como OmniMon es open-source y comunitario, aún no tiene firma de código.

- 1 Abre Ajustes del Sistema → Privacidad y Seguridad

- 2 Baja hasta encontrar el mensaje: "Se bloqueó OmniMon para proteger tu Mac"

- 3 Haz clic en "Abrir de todos modos" y confirma

O desde Terminal:

Solo necesitas hacer esto una vez - después del primer inicio, macOS recordará tu elección.

Linux: Permiso denegado / la app no inicia

Si el AppImage no se ejecuta, asegúrate de que tenga permisos de ejecución:

Para funciones de monitoreo de red, OmniMon puede necesitar permisos elevados. Ejecuta con sudo o configura capabilities.

Windows: Advertencia de SmartScreen

Windows SmartScreen puede bloquear el instalador porque no está firmado con un certificado EV.

- 1 Haz clic en "Más información" en el popup de SmartScreen

- 2 Haz clic en "Ejecutar de todos modos"

Esto es normal para software open-source sin certificado de firma de código. La app es segura - puedes verificar el código fuente en GitHub.

Seguridad por diseño.

Cada capa está construida con defensa en profundidad. Firmas digitales Ed25519, cifrado AES-256-GCM y releases verificados criptográficamente.

Cero Credenciales en Texto Plano

Todos los secretos almacenados en Keychain nativo del SO (macOS Keychain, Windows Credential Manager, Linux Secret Service). Nunca escritos en disco en texto plano.

¿Qué significa esto?

Las claves API y tokens se cifran a nivel del SO usando tu sesión de usuario. Incluso si alguien copia tus archivos de configuración de OmniMon, no puede extraer secretos sin tus credenciales de login.

Mapeo MITRE ATT&CK

Análisis de comportamiento mapeado a T1055, T1043, T1571 y más técnicas de ataque. Eventos security-alert en tiempo real vía Tauri IPC.

¿Qué significa esto?

MITRE ATT&CK es el framework estándar global que cataloga cómo funcionan los ciberataques. Usado por el FBI, la NSA y equipos de seguridad en empresas Fortune 500. OmniMon mapea el comportamiento de los procesos de tu sistema a estos patrones de ataque conocidos - si un proceso intenta inyectar código en otro (T1055) o se comunica por puertos inusuales (T1571), recibes una alerta inmediata.

Releases Firmados con Ed25519

Cada release se firma con Ed25519 (NIST FIPS 186-5) y se verifica con hashes de integridad SHA-256. Cifrado AES-256-GCM para logs de auditoría y reportes de seguridad.

¿Qué significa esto?

Ed25519 es un algoritmo moderno de firma digital recomendado por NIST. Cada binario de OmniMon se firma criptográficamente - tu sistema puede verificar que la descarga no fue manipulada antes de instalar. Los reportes de seguridad y logs de auditoría se cifran con AES-256-GCM, el mismo cifrado usado por el ejército de EE.UU.

Plugins con Sandbox y IPC con Fuzz Testing

Plugins Lua en VMs con sandbox: 1 MiB de memoria, 150ms timeout, sin FFI/shell/red. 3 targets de fuzz, rate limiting Token Bucket y defensa contra inyección de prompts IA con blocklist bilingüe.

¿Qué significa esto?

El sandbox Lua mantiene limites estrictos de memoria y timeout por VM, mientras v6.5.0 suma manejo mas fuerte de claves, releases firmados, rate limiting token bucket y proteccion contra inyeccion de prompts en frontend y backend.

Cómo se compara OmniMon.

Benchmarks reales contra los mejores monitores de sistema en cada plataforma. Los números importan más que las palomitas.

| Característica | OmniMon v6.5.0 - Todas las plataformas | btop++ (Linux) Mejor en Linux | iStat Menus (macOS) Mejor en macOS | Process Hacker (Windows) Mejor en Windows |

|---|---|---|---|---|

| Modo TUI en Terminal Interfaz de terminal completa estilo htop/btop con tabla de procesos, chat IA y controles de teclado | ||||

| Ecosistema de Plugins Extiende el monitor con scripts/plugins personalizados para métricas y automatizaciones definidas por el usuario | ||||

| GUI Nativa Interfaz gráfica con soporte de ratón/teclado, no solo texto en terminal | ||||

| Multi-Plataforma Funciona en macOS, Windows y Linux desde un solo código fuente | ||||

| Inspección Profunda de Red Analiza el tráfico de red por proceso a nivel de protocolo - muestra qué envía/recibe cada app | ||||

| Detección MITRE ATT&CK Detecta patrones de ciberataques conocidos (inyección de procesos, puertos sospechosos) usando el framework global MITRE | ||||

| Motor de Reglas IA Reglas de alerta dinámicas con IA - geolocalización, rangos de red y umbrales de memoria | ||||

| Seguimiento de Pestañas Mapea uso de CPU/RAM a pestañas individuales del navegador, no solo al proceso del navegador | ||||

| Gestión de Procesos Termina, suspende o gestiona procesos directamente desde la interfaz | ||||

| Auto-Actualización Descarga e instala nuevas versiones automáticamente en segundo plano | ||||

| System Tray / Segundo Plano Ejecutar silenciosamente en la bandeja del sistema con soporte de autostart - siempre monitoreando sin ventana visible | ||||

| IA Local / LLM Asistente IA integrado con soporte LLM local (Ollama) - sin nube requerida para análisis inteligente | ||||

| Automatizaciones SRE Reglas de automatización definidas por usuario con auto-kill, notificaciones y correlación temporal de patrones | ||||

| Inspección a Nivel Kernel Acceso directo a los internos del kernel del SO para análisis profundo de drivers y handles | ||||

| Sin Instalación Funciona de fábrica - preinstalado o disponible desde gestores de paquetes por defecto sin configuración | ||||

| Widget en Barra de Menú Widget compacto siempre visible en la barra de menú/bandeja del sistema mostrando estadísticas en vivo | ||||

| Tamaño de App Tamaño total de descarga del instalador - menor es mejor | ~10MB | ~2MB | ~25MB | ~3MB |

| Uso de RAM Memoria promedio consumida mientras se ejecuta - menor es mejor | ~30MB | ~10MB | ~45MB | ~15MB |

| Lenguaje Core Lenguaje de programación del motor principal - afecta velocidad y fiabilidad | Rust | C++ | Obj-C | C |

El veredicto por plataforma

btop++ es una TUI hermosa - pero solo terminal, solo Linux, sin DPI de red, sin seguridad. OmniMon v6 ahora tiene su propio modo TUI (omnimon tui) MÁS una GUI completa, plugins Lua, detección de amenazas, inspección profunda de red y chat IA - todo multiplataforma.

iStat Menus es un monitor de barra de menú pulido y de pago ($11.99 USD). Excelente para vistazo rápido de CPU/RAM pero sin inspección de red por proceso, sin detección de amenazas, y solo para macOS. OmniMon te da visibilidad más profunda - gratis y open source.

Process Hacker (ahora System Informer) es el gestor de procesos más potente de Windows. Excelente inspección a nivel de kernel, pero solo Windows, sin DPI de red y sin mapeo MITRE ATT&CK. OmniMon iguala su gestión de procesos y agrega inteligencia de seguridad en todas las plataformas.

Por qué es la mejor opción.

Otros monitores te muestran números. OmniMon te dice qué significan esos números - y qué hacer al respecto.

El único monitor con inteligencia de seguridad

htop, btop, Glances, Activity Monitor - ninguno detecta amenazas. OmniMon es el único monitor de sistema open-source que mapea comportamiento de procesos a patrones de ataque MITRE ATT&CK y te alerta en tiempo real. No es solo monitoreo - es defensa.

8.5x más ligero que alternativas Electron

Apps construidas con Electron (VS Code, Slack, Discord) consumen 200-300MB de RAM solo en reposo. OmniMon usa Tauri 2 + Rust - velocidad nativa, webview nativo, ~30MB RAM. Tu herramienta de monitoreo no debería ser el proceso más pesado de tu máquina.

Inspección profunda de red por proceso

Ningún otro monitor de sistema gratuito te muestra qué envía y recibe cada proceso en la red a nivel de protocolo. OmniMon usa libpcap, WinDivert y eBPF para darte visibilidad completa de red - sin root en Linux vía eBPF/aya.

Mantenido activamente, en constante evolución

OmniMon no es software abandonado. Recibe actualizaciones regulares con nuevas funciones, parches de seguridad y mejoras de rendimiento. v6.5.0 agrega releases firmados con Ed25519, alertas agrupadas, streaming de IA y seguridad mas estricta en el keyring nativo.

100% gratis, 100% código abierto, para siempre

Sin trucos freemium, sin niveles premium, sin telemetría, sin anuncios. Licencia MIT - puedes leer cada línea de código, hacer fork, modificarlo y usarlo comercialmente. Las mejores herramientas son las que la comunidad posee.

Hecho por un ingeniero, no por una corporación

OmniMon fue construido por Jorge Salgado Miranda, ingeniero de software de la UNAM, México. Sin fondos de VC, sin métricas de crecimiento, sin rastreo de usuarios. Solo una herramienta construida para resolver un problema real - hecha con dedicación y compartida con todos.

Versiones y Actualizaciones

Ultimas versiones, mejoras tecnicas y cambios del proyecto OmniMon.

OmniMon v6.5.0

Modo profesional en IA, botones Preguntar IA, streaming real, layout split y hardening más fuerte en desktop, CLI y TUI.

10 mar 2026

V6.0.0 - TUI, Lua Plugin Engine & Global Distribution

## OmniMon V6.0.0 ### Nuevas Características **Terminal UI (TUI)** - Interfaz de terminal completa con ratatui - Monit...

8 mar 2026

OmniMon v5.3.0

Automated multiplatform release for OmniMon v5.3.0 **macOS note:** If macOS shows "app is damaged", run: ``` xattr -cr ...

8 mar 2026

Construido por la comunidad.

OmniMon tiene licencia MIT y está abierto a contribuciones. Ya sea corrigiendo un bug, agregando una función o mejorando la documentación - cada contribución cuenta.